Networking

Vernetzung als Grundvoraussetzung für Vertrauensbildung

CERT.at arbeitet nicht im Verborgenen an der Sicherheit des österreichischen Internets. Nur durch intensive Vernetzung mit anderen relevanten Playern der Cybersecurity Branche kann sichergestellt werden, dass Gefahren erkannt und neue Lösungen und Erfahrungen geteilt werden. Ein gutes Netzwerk, nationale, europäische und internationale Sichtbarkeit und gegenseitiges Vertrauen, sind die Basis der Arbeit von CERT.at.

CERT.at und GovCERT richten sich in ihrer Arbeit an jede Österreicherin und jeden Österreicher. Diese sind Kunden – das Produkt, das sie konsumieren, ist die Sicherheit im Netz. Da es aber nicht möglich ist, jeden einzelnen Bürger direkt anzusprechen, interagieren CERT.at und GovCERT.at stellvertretend mit den wichtigsten Communities im Bereich Cybersicherheit. Das sind jene österreichischen Unternehmen und Institutionen im Sicherheitsbereich, die sich mit diesem Thema auseinandersetzen oder davon betroffen sind.

CERT.at und GovCERT.at betreiben ein aktives Community Management (offline durch Organisation und Teilnahmen an Konferenzen/Besuchen/Treffen, online durch Mailinglisten, Social Media und Instant Messaging) und kümmern sich um die Vernetzung aller relevanten Player in Österreich. Sie sind aber auch international sichtbare Partner für ausländische CERTs. So bestehen eine intensive Zusammenarbeit und reger Informations- und Erfahrungsaustausch mit Experten und ExpertInnen aus aller Welt. GovCERT ist dabei der staatliche österreichische Ansprechpartner für vergleichbare Stellen im Ausland sowie für internationale Organisationen zu Fragen der IKT-Sicherheit.

Vernetzung auf nationaler Ebene

Austrian Trust Circle

Der Austrian Trust Circle ist eine Initiative von CERT.at und dem österreichischen Bundeskanzleramt und besteht aus Security Information Exchanges in den einzelnen Bereichen der strategischen Informationsinfrastruktur (CIIP).

Im Rahmen des Austrian Trust Circles wird ein formeller Rahmen für praxisnahen Informationsaustausch und gemeinsame Projekte im Sicherheitsbereich geboten. Wichtige österreichische Unternehmen finden hier Hilfe zur Selbsthilfe im Bereich IKT-Sicherheit. Im Rahmen des ATC bekommt CERT.at Zugang zu operativen Kontakten und Experten- Information über die Behandlung von Sicherheitsvorfällen in den jeweiligen Organisationen. Der Austrian Trust Circle ist ein wichtiges Netzwerk der österreichischen IKT-Sicherheit. Er schafft eine Vertrauensbasis, um im Ernstfall gemeinsam agieren zu können und sorgt für Vernetzung und Informationsaustausch in und zwischen den Sektoren der strategischen IKT-Infrastruktur.

Die s IT Solutions, Mitglied im ATC Finance, beschreiben in folgendem Gastbeitrag den Wert

einer ATC-Mitgliedschaft aus ihrer Sicht.

Gastbeitrag: Die aktive ATC-Mitgliedschaft bewirkt eine Widerstandsfähigkeit gegenüber Cyber-Angriffen in Österreich

Julian Obenland, Christian Wagner und Roland Supper

Die Erste Group ist mit circa 16 Millionen KundInnen und mehr als 2500 Filialen in verschiedenen Ländern eine der größten Bankengruppen in Zentral- und Osteuropa. In Österreich sind die Erste Bank Oesterreich und die Sparkassen Mitglieder der Erste Group. Als IT-Dienstleister der Erste Bank und Sparkasse sowie der Erste Group ist s IT Solutions AT Spardat GmbH (kurz s IT Solutions Austria) eine wichtige Organisation in der Gruppe. Ein wesentlicher Schwerpunkt von s IT Solutions Austria ist der Schutz vor Cyber-Angriffen. Deren Abwehr obliegt der Verantwortung des hierfür etablierten Cyber Defense Centers, welches seit 2015 unter der Leitung von Herrn DI (FH) Roland Supper steht. Im Cyber Defense Center analysieren mehr als 20 MitarbeiterInnen täglich sieben bis acht Millionen Log-Daten mithilfe von Automatisierung und spezifischen Tools, um verdächtige Aktivitäten (z.B. global gesteuerte Angriffswellen auf Banksysteme) rechtzeitig zu entdecken. Neben der Analyse von verdächtigen Aktivitäten umfasst das Aufgabengebiet des Cyber Defense Centers noch weitere wichtige Tätigkeiten: Security Governance, Security Mangement, IT Risk Management, Compliance.

Im Jahr 2018 waren Finanzinstitute mit unterschiedlichen Angriffsszenarien konfrontiert, darunter fielen unter anderem:

- Angriffe auf KundInnen sowie auch auf die Infrastruktur mit gezielter und zugeschnittener Malware (z.B. Banktrojaner auf mobilen Endgeräten).

- Stark verbreitete Phishing-Attacken auf KundInnen mittels täuschend echt wirkender gefälschter Webseiten.

Die jahrelange Erfahrung der einzelnen Mitglieder des Cyber Defense Centers hat gezeigt, dass die Widerstandsfähigkeit gegenüber Cyber-Angriffen durch einen aktiven und intensiven Austausch sowie eine enge Zusammenarbeit mit Organisationen im Finanzsektor erheblich gestärkt werden kann. Weiter ist festzuhalten, dass die Erkenntnis zur Stärkung der Cyber-Sicherheit zum Schutz des europäischen Binnenmarktes auch von Seiten der europäischen Gesetzgebeung erkannt wurde. Hierzu ist auf die Richtlinie (EU) 2016/1148 des Europäischen Parlaments und des Rates vom 6. Juli 2016 über Maßnahmen zur Gewährleistung eines hohen gemeinsamen Sicherheitsniveaus von Netz- und Informationssystemen in der Union zu verweisen.

Zur Erhöhung des Reifegrades der Cyber-Sicherheit und somit zur Stärkung der Widerstandsfähigkeit, ist s IT Solutions Austria seit Jahren ein aktives Mitglied des Austrian Trust Circles (ATC) Finance.

Welche Vorteile bringt der ATC für österreichische Unternehmen aus unserer Sicht?

Eine hochprofessionelle Plattform zum vertraulichen und interaktiven Informationsaustausch im Hinblick auf aktuelle Cybersicherheitsangriffe (z.B. Wirtschaftsspionage), geeignete Schutzmaßnahmen (z.B. Good Practices), Tipps zum Sicherheitsmanagement und Sicherheitsvorfallbehandlung.

Die ATC-Mitgliedschaft bietet durch die Expertise der Mitglieder eine kostenfreie Möglichkeit zum Ausbau der hauseigenen Cyber-Sicherheitskompetenzen. Zusätzlich werden regelmäßig Fachvorträge zu spezifischen Themengebieten von FachexpertInnen aus der Cyber Security-Community vorgetragen.

Aufgrund der engen Zusammenarbeit und Kooperation zwischen dem GovCERT, CERT.at und dem österreichischen Bundeskanzleramt reflektiert die Arbeit des ATC aktuelle Impulse und zukünftige Aktivitäten sowie Themenschwerpunkte betreffend Cyber Security.

Durch den interaktiven Austausch und die Vernetzung der ATC-Mitglieder kann über die eigenen Unternehmensgrenzen hinaus ein gutes Bild über die aktuelle Cyber-Sicherheits-Lage in Österreich erworben und kontinuierlich adaptiert werden.

Durch den aktiven Erfahrungsaustausch erhalten ATC-Mitglieder Zugriff auf aktuelle Bedrohungsszenarien im eigenen Sektor.

Neben der aktiven Partizipation am Austrian Trust Circle betreibt s IT Solutions Austria das hauseigene sCERT (CERT der österreichischen Sparkassengruppe) und ermöglicht auch hier eine nationale sowie internationale Vernetzung in der Cyber Security-Community, wodurch s IT Solutions Austria einen breiten Überblick über die aktuelle Cyber Security Thread-Landschaft in Österreich und global erhält.

s IT Solutions Austria hat das sCERT aufgebaut und stellt diese Dienstleistungen auch seinen Netzwerk-/Rechenzentrumskunden zur Verfügung (Erste Group). Zu den Aufgaben von sCERT zählt unter anderem der proaktive und reaktive Umgang mit allen möglichen Arten von IT-Sicherheitsvorfällen, aktive Awareness sowie Cyber Threat Intelligence.

Abschließend kann gesagt werden, dass der Austausch in der Community essentiell ist, um eine hohe Widerstandsfähigkeit des europäischen Bankensektors gegenüber Cyber-Angriffen zu etablieren. Der ATC bietet uns hierfür eine perfekte Plattform.

CERT-Verbund

Im Mittelpunkt des Aufgabenbereichs des nationalen österreichischen CERT-Verbunds stehen die Verbesserung der Zusammenarbeit zwischen den österreichischen CERTs sowie die Förderung der CERT-Aktivitäten in Österreich. Ein flächendeckendes Netz an kooperierenden CERTs ist das wirksamste Mittel zur Absicherung der vernetzten Informations- und Kommunikationssysteme. Diese Sichtweise wird durch die in Österreich stetig wachsende Anzahl an CERTs bestätigt.

Der CERT-Verbund wurde 2011 als Kooperation aller damals existierenden österreichischen CERTs aus öffentlichem wie auch privatem Sektor gegründet. Die Intention dahinter war die Bündelung der verfügbaren Kräfte zur optimalen Nutzung des gemeinsamen Know-hows zur Gewährleistung bestmöglicher IKT-Sicherheit.

Die Teilnahme am CERT-Verbund ist freiwillig und kann jederzeit beendet werden. Jeder einzelne Teilnehmer verpflichtet sich die Ziele – (1) einen regelmäßigen Informations- und Erfahrungsaustausch, (2) Identifizierung und Zugänglichmachen von Kernkompetenzen und (3) die Förderung der nationalen CERTs in allen Sektoren – im Sinne eines gemeinschaftlich geführten und auf Kooperation basierenden CERT-Verbundes zu verfolgen.

Mit Stand Ende 2018 nehmen 15 Teams am österreichischen CERT-Verbund teil.

IKDOK/OpKoord

Die »Struktur zur Koordination auf der operativen Ebene« (auch „Operative Koordinierungsstruktur“ oder kurz „OpKoord“ genannt) wurde gemäß der ÖSCS im Jahr 2016 geschaffen. Sie erstellt periodische und anlassbezogene operative Lagebilder zur staatlichen Cybersicherheit. Weiters ist sie für die Erarbeitung von Maßnahmen im Anlassfall sowie für die Unterstützung und Koordinierung gesamtstaatlicher Notfallmaßnahmen im Rahmen des Cyber Krisenmanagements (CKM) zuständig. Auch der „Innere Kreis der operativen Koordinationsstruktur“ (IKDOK) nahm im Jahr 2016 seinen Betrieb auf.

Der IKDOK umfasst das Cyber Security Center des Bundesministeriums für Inneres und das Cyber Verteidigungszentrum des Bundesministeriums für Landesverteidigung. Weitere staatliche Akteure und Einrichtungen sind im IKDOK vertreten. Im Konkreten zählen hierzu das Cyber Crime Competence Center (BMI), das Heeres-Nachrichtenamt (HNaA/BMLV), das Kommando Führungsunterstützung und Cyber Defence mit seinem MilCERT (KdoFüU&CD/BMLV), das GovCERT (BKA) sowie das BMEIA. Sowohl der IKDOK als die OpKoord haben mit Inkrafttreten des NIS-Gesetzes Ende 2018 einen klaren rechtlichen Rahmen bekommen.

IT-Sicherheit für Österreichs Energieunternehmen: Austrian Energy CERT - ein Vorreitermodell in der EU

Nach der NIS-Richtlinie der europäischen Union sind alle Betreiber kritischer Infrastruktur verpflichtet, Hackerattacken oder Softwareprobleme an eine Meldestelle zu berichten. In einem einzigartigen Modell hat sich die gesamte Energiewirtschaft Österreichs (Strom, Gas und Vertreter der Ölwirtschaft) in Form der Arbeitsgemeinschaft E-CERT auf eine „Private Public Partnership“ verständigt, die das österreichische Austrian Energie Computer Emergency Response Team aufgebaut hat.

Im folgenden Gastbeitrag geben das AEC und Österreichs Energieunternehmen einen Einblick in ihre Zusammenarbeit.

Gastbeitrag: Die österreichische Energieversorgung

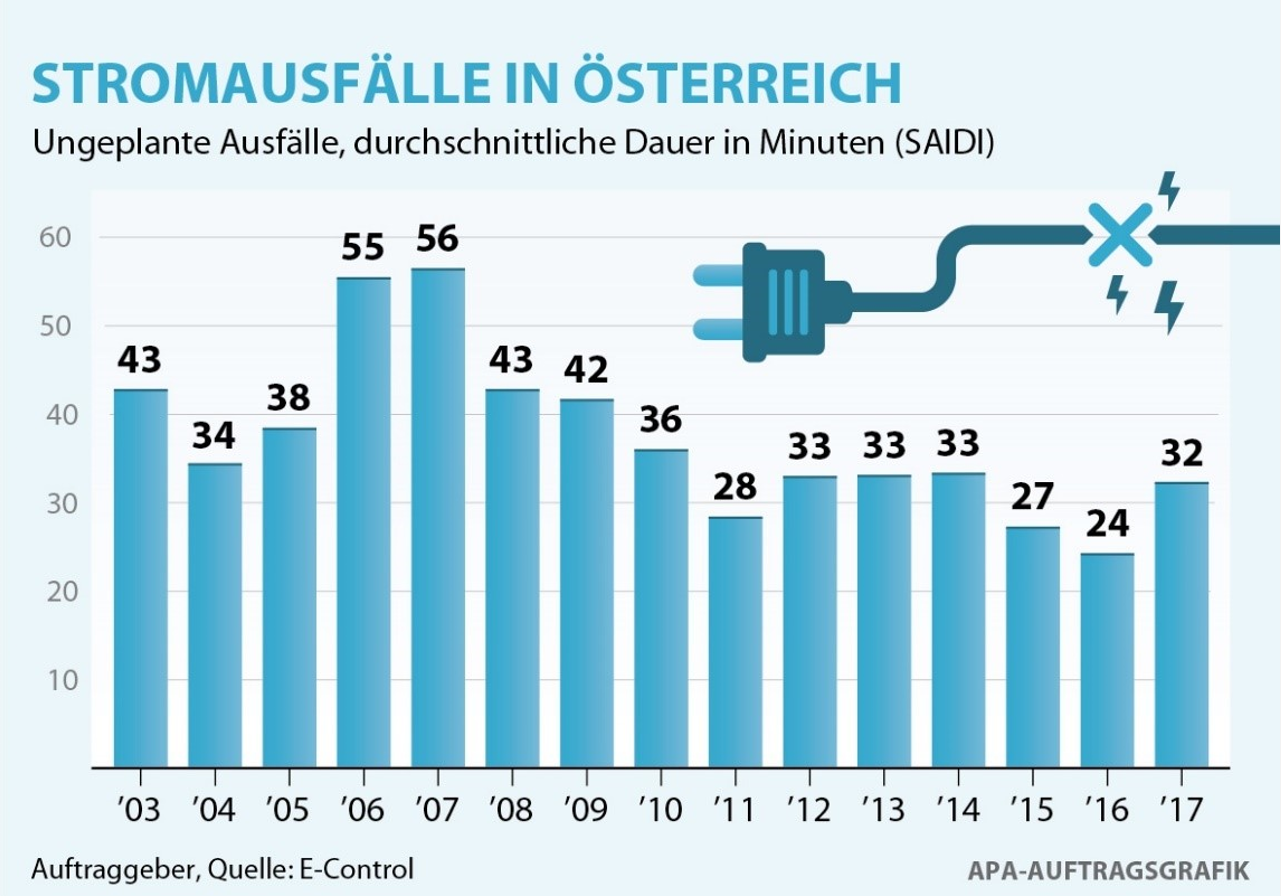

Die österreichische Energieversorgung ist weltweit eine der stabilsten – Beim Strom gab es im Jahr 2017 nur 32 Ausfallsminuten. Dennoch ist das österreichische Stromnetz keine Insel. Es hängt europaweit mit den Netzen anderer Länder zusammen und das geordnete Funktionieren des Stromnetzes verlangt ein komplexes Zusammenspiel nationaler und internationaler Player.

Fällt ein Teil des Stromsystems aus, kann das unkontrollierbare Kaskadeneffekte nach sich ziehen. Auch das Wieder-Hochfahren des Stromnetzes geschieht im Fall eines Ausfalles nicht auf Knopfdruck, sondern muss abgestimmt und Schritt für Schritt erfolgen.

Betrachtet man den österreichischen Bruttoinlandsverbrauch an Energie, so fällt vor allem der relativ hohe Anteil an erneuerbaren Energien am Gesamt-Energiemarkt auf – vor allem Wasserkraft (9,6%) und biogene Energien (16,8 %) sind im Vergleich zur Gesamt-EU stark vertreten, während Atomkraft als Energielieferant nur im Fall von Stromimporten eine (sehr untergeordnete) Rolle spielt.

Nach Öl ist Gas (22,4% des Verbrauchs) der wichtigste Energieträger, der über ein Netz aus Rohr-Leitungen verteilt wird. Die Physik der Gasnetze unterscheidet sich von jener des Stromes grundsätzlich. Hier werden nicht Elekronen, sondern Moleküle bewegt. Dennoch kann man sich den hierarchischen Aufbau des Netzes analog zum Stromnetz vorstellen. Es gibt internationale und überregionale Transit-Leitungen sowie ein regionales Verteil-Netzwerke, das sich bis zum einzelnen Endverbraucher verzweigt. Analog zur Spannung in den Stromnetzwerken ist der Druck in den überregionalen Verteilnetzen der Gasbranche höher als in lokalen Netzen.

Österreich ist in Bezug auf Gas vor allem ein Transitland – das weitertransportierte Gas übersteigt den Eigenverbrauch Österreichs um das fünffache. Über den Verteilerknoten in Baumgarten wird Erdgas aus Russland, Norwegen und anderen Ländern übernommen und nach Deutschland, Frankreich, Italien, Slowakei, Ungarn, Slowenien und Kroatien weiterverteilt. Das österreichische Gasnetz ist also nicht nur aus Sicht Österreichs, sondern auch aus Sicht der EU eine kritische Infrastruktur, da eine Unterbrechung der transnationalen Leitungen in Österreich auch Engpässe für andere Mitgliedstaaten bedeutet.

Gas spielt auch eine wichtige Rolle in der Stromerzeugung, da erneuerbare Energien nur begrenzt speicherbar sind – wie etwa Wasser in Speicherkraftwerken – oder tageszeitlichen und saisonalen Schwankungen unterliegen (wie Wind- und Sonnenenergie). Gas- und Stromversorgung sind also eng miteinander verknüpft.

Die Speicherkapazität der österreichischen Gasspeicheranlagen reichen aus, um 90% des österreichischen Jahresverbrauchs an Gas vorzuhalten, die Speicherkapazität des Gasnetzes selbst ist ebenfalls beträchtlich und verhindert kurzfristige Ausfälle.

Physik und Vertrauen

Was sind die wichtigsten Parameter, damit wir uns zu jeder Tages- und Nachtstunde darauf verlassen können, dass die Energieversorgung zuverlässig funktioniert?

Für das Funktionieren des österreichischen und auch des transnationalen Stromnetzes ist es essentiell, dass Stromerzeugung und -verbrauch sich die Waage halten. Wird zu wenig Strom produziert, fällt der Strom aus. Kommt es zu Überkapazitäten, sind Überlastungsschäden an Stromleitungen, Kraftwerken und Endgeräten die Folge, die wiederum zu einer automatischen Abschaltung von Teilen des Stromnetzes führen. Das österreichische Stromnetz ist Teil des europäischen Verbundnetzes. Verfügbare Energiemengen und Leistungen werden zwischen den Ländern und Unternehmen auf Energiebörsen gehandelt, jedoch muss für ein Funktionieren des Netzes jederzeit gewährleistet werden, dass es nicht zu größeren Schwankungen in Frequenz oder Spannung kommt.

Historisch mussten sich Stromerzeuger also immer schon darum bemühen, gleichzeitig mit der Verteilung des Stromes auch dafür zu sorgen, dass Informationen zwischen den unterschiedlichen Akteuren des Strommarktes abgestimmt werden, um Netzausfälle zu vermeiden.

Daher spielt der Einsatz von Informationstechnologien seit jeher eine Schlüsselrolle für das Funktionieren der Stromversorgung.

Auch im Gasnetz ist die transnationale Zusammenarbeit über Jahrzehnte eingespielt und die Homogenisierung des Gas-Binnenmarktes ist weit fortgeschritten.

Warum ein branchenspezifisches CERT für den Energiesektor?

Der Einsatz von Informations- und Kommunikationstechnologien (IKT) und die zunehmende Vernetzung in der Energiewirtschaft bringt spezifische Risiken mit sich, die gesondert beobachtet werden müssen.

Im Jänner 2019 berichteten die Medien, dass man knapp einem europaweiten Stromausfall entgangen sei, da es einen Datenfehler in der Frequenzregelung eines deutschen Energieversorgungsunternehmens gegeben hatte. Wenn der Strom flächendeckend auch nur für wenige Stunden ausfällt, ist das nicht nur für jeden einzelnen betroffenen Haushalt ein Problem. Der volkswirtschaftliche Schaden, der angerichtet wird, ist beträchtlich, und die gesamte Kommunikations-, Verkehrs- und Versorgungsinfrastruktur ist betroffen. Ähnliches gilt für Gas, das neben der Wärme- und Energieversorgung in Haushalten besonders in der Wärmeintensiven Industrie (Hochöfen, Glaserzeugung) zum Einsatz kommt. Beide Energieträger gehören zu Recht zur Kritischen Infrastruktur.

Darum wurde unter der Federführung der E-Control Austria als zuständige Regulierungsbehörde gemeinsam mit den BranchenvertreterInnen der österreichischen Energiewirtschaft, dem Bundeskanzleramt und den sicherheitsrelevanten Bundesministerien im Jahr 2012/13 eine Risikoanalyse über den Einsatz von IKT in der Energiebranche erstellt. Eine der resultierenden Maßnahmen waren Überlegungen zum Aufbau eines eigenen CERT für den Energiesektor.

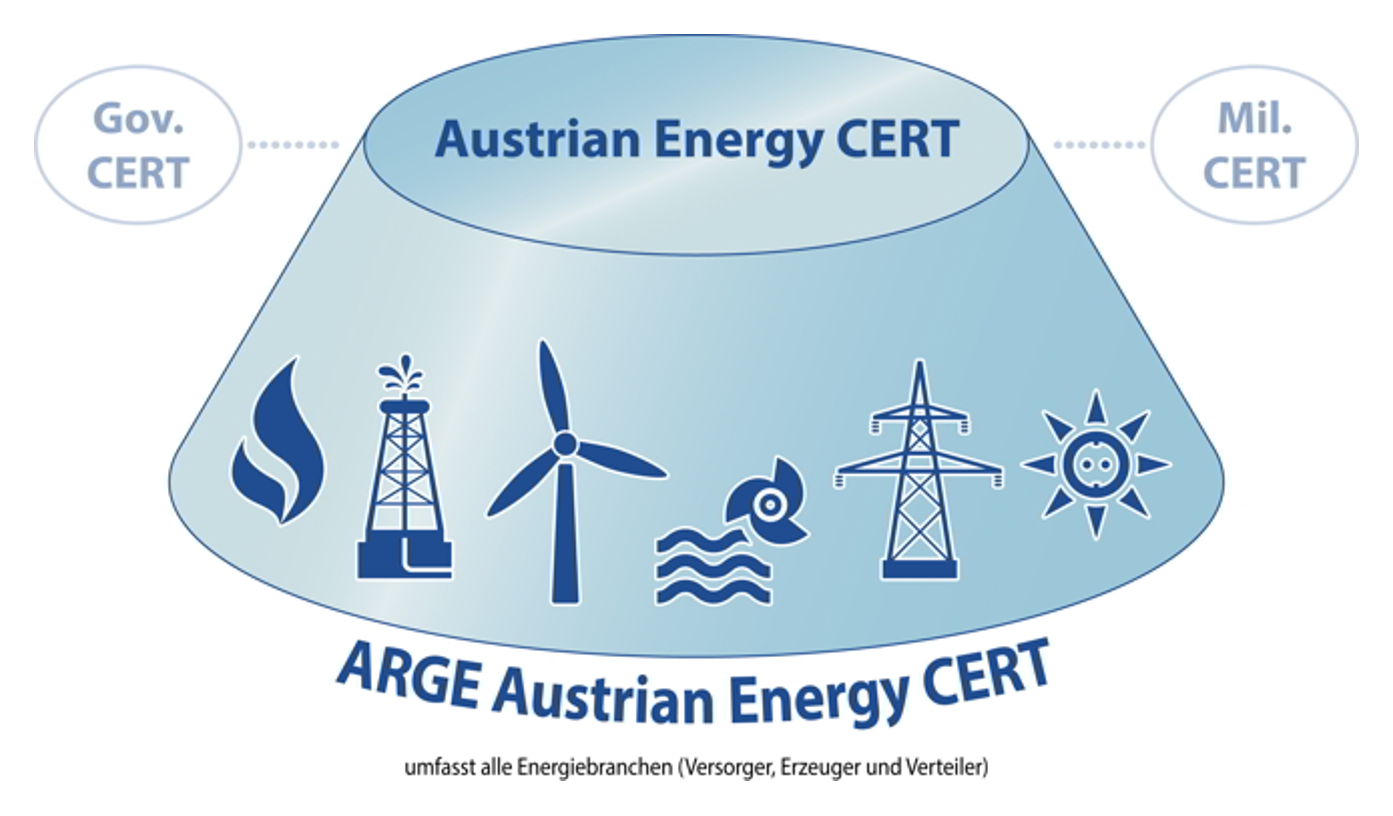

Die ARGE E-CERT und das Austrian Energy CERT

2015 wurde bei der Branchenvertretung Oesterreichs Energie eine eigene Arbeitsgemeinschaft eingerichtet (ARGE E-CERT), um den Aufbau eines Computer Emergency Response Teams, das speziell auf die Bedürfnisse des Energiesektors abgestimmt ist, rechtlich, organisatorisch und technisch zu begleiten.

Alle wichtigen Player des Energiesektors sind in der ARGE E-CERT vertreten. Derzeit sind das 21 Mitglieder bestehend aus den 13 größten Verteilnetzbetreibern, dem österreichischen Strom-Übertragungsnetzbetreiber, 4 Gas-Verteilnetzbetreibern und Gas-Übertragungsnetzbetreibern, Österreichs größtem Stromhändler und Stromerzeuger und einem Verband von österreichischen kleineren Energieunternehmen sowie einem bedeutenden Unternehmen aus der Ölbranche.

Die Initiative, ein eigenes Austrian Energy CERT (AEC) als Public Private Partnership einzurichten, kommt also aus der Branche selbst und wird von der Zielgruppe des AEC aktiv unterstützt. Die Energiebranche hat damit den Vorteil, einen zentralen Ansprechpartner für Sicherheitsfragen zu haben, der genau auf ihre Bedürfnisse zugeschnitten ist. Europaweit ist das AEC das erste branchenspezifische CERT für den gesamten Energiesektor und dient als Vorzeigeprojekt, das europaweit Beachtung findet. Der Aufbau des AEC wurde 2016 gestartet, im Mai 2018 ging es in den Vollbetrieb über.

Was tut das Austrian Energy CERT?

Das AEC stärkt die Resilienz des österreichischen Energiesektors, da es einen zentralen Ansprechpartner gibt, der sich mit IT-Sicherheitsfragen des Energiesektors beschäftigt. Das übergreifende Know-how der Unternehmen kann gebündelt und die Erfahrung eines Unternehmens an die anderen übertragen werden. Die Schadensminimierung im Fall von Cyber-Sicherheitsvorfällen ist das erklärte gemeinsame Ziel.

Gleichzeitig ist das AEC in verschiedene internationale Netzwerke eingebunden, die sich mit Cyber-Sicherheit beschäftigen (Europäisches CSIRT-Netzwerk, FIRST, Trusted Introducer, CERT Verbund Österreich) und kann so das Know-how der Cyber-Sicherheitsbranche für den Energiesektor aufbereiten.

Es bietet eine neutrale Informationsdrehscheibe und unterstützt im Fall von Sicherheitsvorfällen die Energieunternehmen. Das AEC arbeitet auch eng mit den staatlichen Behörden zusammen und ist in die operative Koordinierung (OpKoord) eingebunden. Präventions- und bedarfsorientierte Schulungsarbeit runden das Profil des AEC ab.

Da die Energiebranche selbst den Aufbau des AEC initiiert und umgesetzt hat, ist die Zusammenarbeit von großem gegenseitigem Vertrauen geprägt.

Nach dem ersten Jahr im Vollbetrieb zeichnet sich ab, dass das Bewusstsein für Cyber-Sicherheit im Energiesektor durch den Austausch mit dem AEC gewachsen ist und durch den wechselseitigen Austausch weiter in verbesserte Sicherheit investiert wird.

Quellen:

https://www.google.com/url?sa=t&rct=j&q=&esrc=s&source=web&cd=1&ved=2ahUKEwj54YfW48DiAhVGwMQBHUiJC_0QFjAAegQIBRAC&url=https%3A%2F%2Fwww.apg.at%2F-%2Fmedia%2FCD93015C46A64C86A7F357C81B89C515.pdf&usg=AOvVaw2_0eUScwGKlJhmgnbJoy17

https://www.truppendienst.com/fileadmin/user_upload/Einzelbeitraege/pdf/2017/Fallstudie_BLACKOUT_Stand_28_11_17.pdf

https://www.e-control.at/statistik/strom/statistik-fuer-versorgungsqualitaet/stoerungsstatistik

https://derstandard.at/2000096185439/Europas-Stromnetz-stand-am-Rande-des-Totalausfalls

http://www.udo-leuschner.de/basiswissen/SB124-08.htm

https://www.eccuro.com/artikel/478-wie-funktioniert-eigentlich-das-stromnetz

https://www.ea.tuwien.ac.at/fileadmin/t/ea/lehre/bachelorarbeiten/Edler_-_das_oesterreichische_Gasnetz.pdf

https://www.initiative-gas.at/fileadmin/content/Downloads/Gas-Der-Schluessel-in-eine-gruene-Zukunft.pdf

https://austria-forum.org/af/AustriaWiki/Gas_Connect_Austria

http://www.europarl.europa.eu/factsheets/de/sheet/45/energiebinnenmarkt

Ein weiterer Player in der nationalen Zusammenarbeit im Bereich der IT-Sicherheit ist die CSP, die im folgenden Gastbeitrag vorgestellt wird.

Gastbeitrag: Cyber Sicherheit Plattform (CSP)

Dr. Wolfgang SCHWABL – Co-Vorsitzender der CSP

Im Sommer 2018 meldete sich im Bundeskanzleramt eine ausländische Handelsdelegation, die ich als Vertreter der CSP offiziell empfangen durfte. Einer der Delegierten hätte gehört, dass Österreich über eine Plattform verfüge, die für Cybersicherheit sorge. Ich war überrascht von der Tatsache, dass die CSP bereits über die Grenzen Österreichs hinaus bekannt geworden war und Neugier der Gäste erweckte. Mir entging die Enttäuschung der weit gereisten Gäste nicht, nachdem ich ihnen erklärte, dass die CSP keine technische Wunderwaffe gegen Cyberangriffe sei, die unseren Staat schütze.

Die Cyber Sicherheit Plattform (CSP) wurde durch eine Initiative des Bundeskanzleramtes 2015 als Public-Private-Partnerschaft ins Leben gerufen, um allen Verantwortlichen und besonders Interessierten eine Möglichkeit zur Mitwirkung für mehr Cybersicherheit in Österreich zu geben. Die CSP setzt sich zusammen aus VertreterInnen strategischer Infrastrukturen, Behörden, Ministerien, Universitäten und Forschungseinrichtungen, Firmen der Informations- und Kommunikationstechnik (IKT), Vereinen, Medien und sonstiger besonders interessierter Personen. Die Teilnahme ist persönlich, nicht übertragbar und an das Einverständnis mit dem Code-of-Conduct der CSP gebunden. Teilnehmende erklären durch die Zustimmung unter anderem, dass sie bereit sind zur Cybersicherheit Österreichs beizutragen.

Der Vorsitz der CSP wird durch Wahl aus dem Kreis der TeilnehmerInnen für 3 Jahre festgelegt. Seit Beginn im Jahr 2015 haben Dr. Thomas STUBBINGS und ich dieses Ehrenamt inne. Unsere Wiederwahl im Jahr 2018 ist eine Anerkennung unserer Tätigkeiten, die mich besonders ehrt.

Die CSP zählt ca. 250 Personen. 2-3mal jährlich finden Sitzungen statt, an denen ca. 60% der TeilnehmerInnen anwesend sind. Unsere Sitzungen haben informativen Charakter, wo auch Raum für Fragen, kurzen Diskussionen und persönlichen Gesprächen gegeben ist. Für die inhaltliche Arbeit gibt es Arbeitsgruppen, die ihre Ergebnisse in den Sitzungen präsentieren. Besonders stolz sind wir auf das Ergebnis einer Arbeitsgruppe, welche die „Computer Baseline Security Requirements“ erarbeitet hatte, die sogar in eine Empfehlung der ENISA eingearbeitet wurden (siehe ENISA: “Indispensable baseline security requirements for the procurement of secure ICT products and services”, Jän. 2017)

Von besonderer Bedeutung ist die Tatsache, dass die CSP den Werdegang des NIS (Netz- und Informationssystemsicherheits-) Gesetzes (NISG, BGBl. I Nr. 111/2018) in Österreich begleitet und Vorschläge für wichtige Details erarbeitet hatte. Auch außerhalb der CSP gab es andere Initiativen, z.B. im Rahmen des Rechts- und Technologiedialogs des Kuratoriums Sicheres Österreich (KSÖ), der ISPA und der WKÖ, die ebenfalls ihre Beiträge zum NIS-Gesetz erarbeiteten und Ideen beigesteuert hatten. Besonders erwähnenswert ist die Tatsache, dass die zuständigen LegistInnen der beteiligten Ministerien diese Vorschläge aufmerksam mitverfolgt haben und Wesentliches ins Gesetz übernahmen. Obwohl das Inkrafttreten des NIS-Gesetzes länger dauerte als wir glaubten, so können wir in Österreich stolz darauf sein, dass aus NIS mehr für die Cybersicherheit geschaffen wurde, als die Richtlinie (EU) 2016/1148 (NIS-RL) vorgegeben hätte. Diese Besonderheiten sind:

Es wurden übergreifende Koordinierungsstrukturen (§ 7 NISG) geschaffen, die das effiziente Bearbeiten von Cybervorfällen gestatten. Das sind

IKDOK – der Innere Kreis der Operativen Koordinierungsstruktur, dem Vertreter des BKA, BMI, BMLV und BMEIA angehören, und OpKoord – die operative Koordinierungsstruktur, die aus IKDOK, den (anerkannten) Computer Notfallteams und ggf. auch Vertretern der von einem Vorfall betroffenen Organisationen besteht.

Diese Strukturen bestanden de-facto bereits vor dem Inkrafttreten des NISG. Sie wurden bereits in früheren Cyberkrisenübungen trainiert und haben gezeigt, dass in Österreich eine übergreifende Kooperationsfähigkeit bei Cyberangriffen existiert.

Das NIS Gesetz gilt nicht nur für die Betreiber wesentlicher Dienste und Anbieter digitaler Dienste, sondern auch für die Einrichtungen der öffentlichen Verwaltung (siehe § 22 NISG). Bei Angriffen aus dem Cyberraum kann es jede Organisation treffen. Deshalb ist es vernünftig, gleiche Schutzvorkehrungen sowohl für private Betreiber als auch für die öffentliche Verwaltung vorzuschreiben.

Unabhängig von der Meldepflicht des NISG, haben alle Firmen, Organisationen und sogar öffentliche Einrichtungen ein „Melderecht“ von Cybervorfällen und -risiken (siehe § 23 NISG – Freiwillige Meldungen). Dieses Recht gestattet ausdrücklich die Datenweitergabe von personenbezogenen Daten, die sehr oft Teil der technischen Evidenz (z.B. Logfiles, E-mails) eines Angriffs sind. Diese freiwillige Meldung ist eine Besonderheit im österreichischen Recht, die sachlich eine sehr große Chance für mehr Cybersicherheit für uns alle ist.

Die Meldepflicht (§19, §21) des NISG greift, nachdem etwas Gravierendes passiert ist, ein krisenhafter Cybervorfall die Dienste eines Unternehmens in die Knie gezwungen hat, das Versagen eines digitalen Dienstes von der Öffentlichkeit wahrgenommen wird, oder gar unser gewohntes Leben beeinträchtigt wird. Viele ExpertInnen sind der Meinung, dass aus den Pflichtmeldungen nur einige, wenige Erkenntnisse für mehr Cybersicherheit in Österreich gewonnen werden. Wesentlich mehr Informationen liefern die freiwilligen Meldungen. Alle Einrichtungen haben die Möglichkeit ihre Beobachtungen über Anomalien und bedenkliche Ereignisse im Cyberspace mitzuteilen, lange bevor der Zustand auftritt, dass die Situation meldepflichtig wird. Genau das ist der Mehrwert der freiwilligen Meldung im NISG.

Dank der außerordentlichen Kooperationsfähigkeit, dem starken Willen mehr für Cybersicherheit zu tun, der praxisbewährten CERT-Strukturen, die dank der Initiative der nic.at schon 10 Jahre bestehen, und nun der neu geschaffenen Rechtssicherheit der freiwilligen Meldung im NIS-Gesetz, hat Österreich beste Voraussetzungen für mehr Cybersicherheit. Deshalb appelliere ich an alle VertreterInnen der Betreiber strategischer Infrastrukturen, der Anbieter digitaler Dienste und der Einrichtungen der öffentlichen Verwaltung: Nützen Sie die Möglichkeit der freiwilligen Meldung! Melderecht vor Meldepflicht. Sollte im Cyberspace etwas Außergewöhnliches beobachtet werden, was eine potentielle Gefahr auch für andere Organisationen sein könnte, dann empfehle ich CISOs, CSOs, CERT-, oder IT-LeiterInnen, diese Beobachtung mit allen technischen Details zu melden! DAS ist ein wesentlicher Beitrag zu mehr Sicherheit in Österreich.

Gemeinsam sind wir sicherer, helfen Sie bitte mit!

Vernetzung auf zwischenstaatlicher Ebene

Auch der direkte und persönliche Austausch mit CERTs aus Nachbar- und Partnerländern ist wesentlich für Abstimmungen sowie für Updates zu Problemlagen und neuen Entwicklungen.

Besonders intensiver Austausch findet u.a. mit dem Deutschen CERT-Verbund statt. CERT.at wird regelmäßig zu Konferenzen des deutschen Verbundes eingeladen. Im Mittelpunkt stehen dabei gegenseitige Updates. CERT.at ist ebenfalls Mitglied der Central European Cyber Security Platform (CECSP). Im Rahmen der CECSP werden regelmäßig gemeinsame Übungen absolviert, wie zum Beispiel die wichtige und weiter oben beschriebene Übung in Brünn 2017.

Vernetzung auf europäischer und internationaler Ebene

Task Force CSIRT

Die Task Force CSIRT (TF-CSIRT) dient vor allem als laufende, vertrauensbasierte Vernetzungsplattform.

Die TF-CSIRT ist eine ursprünglich aus dem europäischen akademischen Netzwerk (GÉANT) entstandene Plattform. Neben anderer Task-Forces zu Spezialthemen, hat sich eine auf CERTs konzentrierte Plattform entwickelt. Arbeitsgruppen im Rahmen des TF-CSIRT arbeiten zeitlich beschränkt und auf Projektbasis zusammen. Mit Trusted Introducer (TI) entstand aus dem

Netzwerk weiters eine wichtige Datenbank, die über die Vertrauenswürdigkeit und Seriosität von Playern im europäischen Cybersecurity-Bereich Auskunft gibt.

CSIRTs Network

Im Jahr 2017 wurde auf Initiative der Europäischen Union und auf Basis der NIS-Richtlinie ein neues Netzwerk auf EU-Ebene eingeführt, mit dem ein Zusammenschluss aller europäischer nationalen CERTs und Branchen-CERTs erfolgen soll.

Mitglieder im CSIRTs Network sind alle nationalen CERTs (in diesem Kontext: CSIRTs, die laut §9 der NIS-Direktive akkreditiert sind) der EU-Mitgliedsländer, wobei es sich größtenteils um staatliche Stellen handelt. Das Netzwerk hat das Potential, neue Dynamik in die europäische IKT-Sicherheitslandschaft zu bringen, steht aber noch in seinen Anfängen. In der zweiten Hälfte 2018 übernahm CERT.at den Vorsitz des Netzwerkes, welcher zusammen mit der EU-Ratspräsidentschaft in diesem Zeitraum bei Österreich liegt. Im folgenden Beitrag soll das CSIRTs Network etwas genauer vorgestellt werden.

Cyber-Sicherheit als transnationales Thema

CERTs (Computer Emergency Response Teams) waren schon immer auf transnationale Zusammenarbeit angewiesen. Die Option, nicht mit ExpertInnen anderer Länder zu kooperieren, existierte in diesem Kontext schlicht nicht.

Diese Zusammenarbeit wurde 2017 in der Europäischen Union gesetzlich durch die NIS-Richtlinie (Richtlinie über Maßnahmen zur Gewährleistung eines hohen gemeinsamen Sicherheitsniveaus von Netz-und Informationssystemen in der Union) aufgegriffen und in Form des CSIRTs-Netzwerks (Computer Security Incident Response Teams) verankert. Es wurde also vor allem eine neue Vernetzungsplattform auf EU-Ebene für bestehende CERTs der Mitgliedstaaten geschaffen.

Grundlagen des CSIRTs-Netzwerks

Die ExpertInnengemeinschaft, auf die das CSIRTs-Netzwerk aufbaut, ist seit jeher eine internationale. Historisch ist die Zusammenarbeit von verschiedenen CERTs oft „bottom up“ rund um eine kleine Gruppe von ExpertInnen entstanden. Diese Netzwerke mit unterschiedlichen Schwerpunkten bestehen zusätzlich zum CSIRTs-Netzwerk weiter (zB Task Force CSIRT, European GovCERT Group auf europäischer Ebene und FIRST auf globaler Ebene).

Auf der Grundlage gemeinsamer technischer Ziele ist eine Verständigung in Bezug auf Cyber-Sicherheit möglich, die die politische Ebene allein nicht leisten könnte. Geteilte technische Expertise, Normen der Kommunikation und best practices bilden die Grundlagen, die es den ExpertInnen ermöglichen, über politische und kulturelle Grenzen hinweg zu kooperieren. Sie sichern die schnelle Weitergabe von Information an Betroffene von Cyber-Angriffen, den Erfahrungsaustausch der SicherheitsexpertInnen und die Koordination von Aktivitäten, um Schaden zu verhindern oder einzudämmen.

Policy-ExpertInnen bezeichnen diesen technischen Diskurs zur Cyber-Sicherheit rund um die CERTs als „Wissenschaftsdiplomatie“, die eine fundamentale Rolle bei der Sicherung und Aufrechterhaltung der Integrität und Sicherheit des Internets spielt, die auf rein politischer Ebene nicht abgedeckt werden kann.

Das CSIRTs-Netzwerk in der EU

Das CSIRTs-Netzwerk setzt sich aus bereits bestehenden CERTs der einzelnen Mitgliedstaaten zusammen. Die NIS-Richtlinie zielt auf die Sicherung wichtiger Infrastruktur der Mitgliedstaaten ab, daher können die VertreterInnen im CSIRTs-Netzwerk aus einem oder mehreren CERTs (nationale oder Branchen-CERTs) kommen. Gleichzeitig sind die nationalen CERTs, die hier zusammentreffen, in den Staaten an unterschiedlicher Stelle angesiedelt (etwa im Sicherheitssektor oder wie in Österreich als Public Private Partnership).

Die seit 2004 bestehende ENISA (European Union Agency for Network and Information Security) entwickelt eine europäische Strategie und Policy für Cyber-Sicherheit und unterstützt die Zusammenarbeit des CSIRTs-Netzwerkes administrativ.

Die NIS Cooperation Group, die gemeinsam mit dem CSIRTs-Netzwerk durch die NIS-Richtlinie Anfang 2017 konstituiert wurde, arbeitet auf Ebene der EU-Kommission zusammen, um den Austausch zwischen den Mitgliedstaaten auf Policy-Ebene zu gewährleisten.

Österreichischer Vorsitz des CSIRTs-Netzwerkes

In der zweiten Hälfte 2018 übernahm CERT.at parallel zum Ratsvorsitz Österreichs den Vorsitz des CSIRTs-Netzwerkes. Damit spielte CERT.at in diesem Jahr eine besonders wichtige Rolle für die Weiterentwicklung der Zusammenarbeit. Der erste Bericht über die Aktivitäten und Erfolge des CSIRTs-Netzwerkes an die NIS Cooperation Group wurde im Rahmen des Vorsitzes Österreichs vorgelegt und wichtige Schritte in Richtung einer gemeinsamen Arbeits-Infrastruktur gesetzt.

Was braucht es also konkret, um eine Basis für die Zusammenarbeit im CSIRTs-Netzwerk zu schaffen?

Vertrauensaufbau

An erster Stelle stehen ein gegenseitiges Kennenlernen und der Aufbau von Vertrauen, damit im Ernstfall eine schnelle und reibungslose Zusammenarbeit möglich ist. Denn im Gegensatz zum organischen Wachstum bestehender ExpertInnennetzwerke wurde die Struktur des CSIRTs-Netzwerkes neu geschaffen und umfasst VertreterInnen von CERTs aus allen Mitgliedstaaten.

Dazu sind drei Treffen im Jahr vorgesehen, 2018 fanden diese in Sofia, Athen und Wien statt. Auf organisatorischer Ebene wurden eine Geschäftsordnung (Terms of Reference, Rules of Procedure) sowie Kommunikationsregeln für den Einsatz im Ernstfall (Standard Operating Procedures) beschlossen an deren Verfassung CERT.ats Teamleiter Otmar Lendl federführend beteiligt war. Ein Arbeitsplan mit kurz-, mittel- und langfristigen Zielen und KPIs (Key Performance Indicators) wurde ebenfalls ausgearbeitet.

Kommunikation

Um eine reibungslose Kommunikation auch abseits von Treffen zu gewährlisten, einigte man sich in Arbeitsgruppen auf ein Portal zum Austausch von Daten, das stetig weiterentwickelt wird. Mailinglisten für administrative Angelegenheiten sowie Kommunikationsschnittstellen für Sicherheitsvorfälle wurden eingerichtet. Zur alltäglichen schnellen Kommunikation dient ein Chat, der sich als „rotes Telefon“ im Notfalleinsatz bewährt hat.

Ein regelmäßiger „cyber weather report“ bietet einen schnellen Überblick über die aktuelle Bedrohungslage für die Öffentlichkeit.

Weitere Arbeitsgruppen kümmern sich um gemeinsame Tools und technische Grundlagen wie einheitliche Taxonomien für Sicherheitsvorfälle.

Capacity Building / Organisationsentwicklung

Um die Funktionalität der technischen und organisatorischen Lösungen, die in den Arbeitsgruppen des CSIRTs-Netzwerkes gefunden werden, zu überprüfen, finden regelmäßig Übungen statt. Im Jahr 2018 wurden die CyberSOPex und Cyber Europe mit Erfolg abgehalten.

Ein weiterer wichtiger Baustein des CSIRTs-Netzwerks ist die Organisationsentwicklung der einzelnen staatlichen CERTs. Festgelegt wurde ein Reifegradmodell, das in einem peer reviewed Prozess gegenseitig evaluiert wird.

Zudem wurde ein Austauschprogramm ins Leben gerufen, im Rahmen dessen es möglich ist, die CERTs anderer Länder zu besuchen und aus deren praktischen Erfahrungen zu lernen. Einen Teil der Finanzierung übernimmt die EU im Zuge eines CEF (Connecting Europe Facilities) Projektes.

Gemeinsame Einsätze

Nicht zuletzt hat sich die Zusammenarbeit im CSIRTs-Netzwerk auch bei der Hauptaufgabe der CERTs bewährt, dem fortlaufenden Monitoring und der Vernetzung und Information bei Sicherheitsvorfällen im Internet. Deshalb sind neben der Aufbau- und Kooperationsarbeit im Hintergrund auch die regelmäßigen Vorfälle gleichzeitig Messlatte für das Funktionieren der Kooperation als auch Prüfstein für die Weiterentwicklung der Zusammenarbeit.

European GovCERT Group

Die European GovCERT Group (EGC) ist ein historisch gewachsenes Netzwerk bestehend aus den GovCERTs von 12 europäischen Staaten plus CERT-EU. Letzteres ist für die EU Institutionen zuständig. Die Gruppe bildet eine informelle Vereinigung, dessen Mitglieder in Fragen hinsichtlich der Reaktion auf Vorfälle effektiv zusammenarbeiten. Im Gegensatz zum CSIRTs Network ist EGC eine Initiative der CERTs selbst und basiert nicht auf einem gesetzlichen Auftrag.

Die EGC konzentriert sich auf den Austausch von zwischen Sicherheitsteams in Bezug auf aktuelle Vorfälle, Gefahrenpotentiale sowie Projekt und Werkzeuge der Teilnehmer. Neben den regelmäßigen Treffen von Vertretern der GovCERTs gibt es auch eine laufende niederschwellige Kommunikation zwischen den Teams. Die Unabhängigkeit von politischen Entscheidungsträgern und die interne Vertrauensbasis zwischen den Teilnehmern garantieren einen effizienten Austausch zu Problemlagen und neuen Entwicklungen.

FIRST

FIRST (Forum of Incident Response and Security Teams) ist der anerkannte, globale Verband von CERTs. Die Mitgliedschaft in FIRST gibt Incident Response Teams den Zugriff auf ein globales Kontaktnetzwerk und Wissensbasis, was eine effektivere Reaktion Sicherheitsvorfälle ermöglicht.

Auf Grund der Größe (FIRST hat mehr als 400 Mitglieder) stehen nicht mehr einzelen Vorfälle im Fokus von FIRST, sondern vielmehr der Erfahrungsaustausch, Lobbying und das gemeinsame Entwickeln von Standards. So etwa wird das System der Kennzeichnung von Information (Traffic Light Protocol) und die Metrik zur Bewertung von Schwachstellen (CVSS) von FIRST betreut. Das Netzwerk trifft sich zum einen bei der jährlichen internationalen Konferenz und zum anderen bei zahlreichen themen- oder regionsspezifischen Treffen. Mit Aaron Kaplan war im ersten Halbjahr 2018 ein Österreicher und Mitarbeiter von CERT.at Teil des Vorstands von FIRST.